كتب وشهادات في مجال أمن المعلومات

عندما يتعلق الأمر بأمن المعلومات، نحن فقط نقوم بقراءة عناوين الصحف ونشاهد ذوي النوايا خبيثة عندما يجدون سبلًا جديدة ومخيفة للوصول إلى المعلومات الخاصة والسرية وإساءة استخدامها لأغراض إجرامية مختلفة أو ابتزازية. ونتيجة لذلك، أصبح متخصصي تكنولوجيا المعلومات المهرة في مجال أمن المعلومات في طلب مرتفع جداً في سوق العمل.

إن تهديدات أمن المعلومات كثرت في الفترة الأخيرة وأصبح لابد على الجميع معرفة بعض الشيء عن هذا العالم ويجب أن نأخذ بعين الاعتبار أن عالم أمن الحاسوب والمعلومات ليس سهل لكن نحمد الله على وجود الكتب التي تساعدنا كثيراً على الفهم.

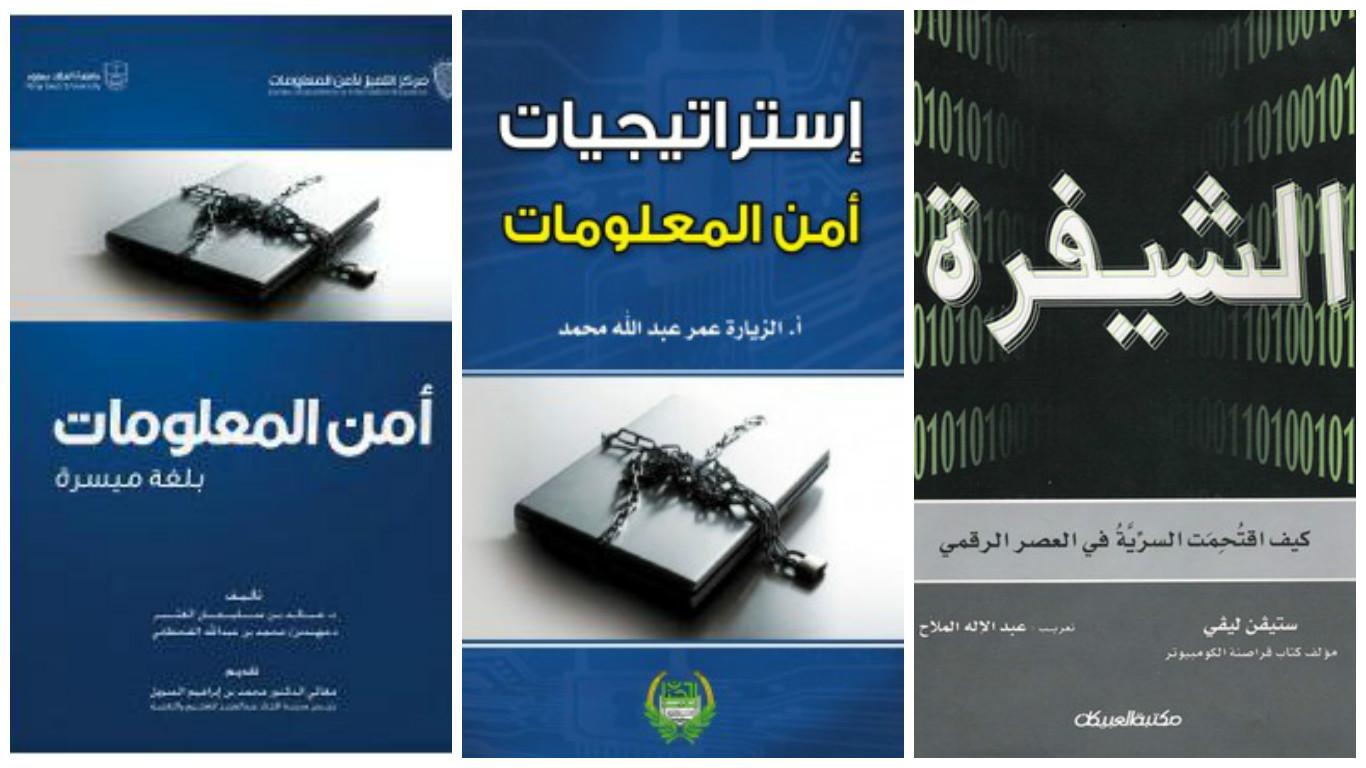

كتب باللغة العربية

أمن المعلومات بلغة ميسرة

صدر من مركز التمييز لأمن المعلومات من تأليف محمد بن عبد الله القحطاني وخالد بن سليمان الغثبر يشرح لنا أهمية أمن المعلومات بلغة بسيطة ويعطينا معلومات أساسية عن أمن المعلومات وبعض الأمثلة الواقعية عن الموضوع لتوقع الأخطار واستباقها وأخذ الاحتياطات اللازمة والتعامل مع تلك المخاطر والتخفيف منها.

استراتيجيات أمن المعلومات

يوجد كتابين يحملان نفس الاسم الأول من تأليف الدكتور أشرف السعيد أحمد والثاني من تأليف الزيارة عمر عبد الله أحمد ويساعد كلا الكتابين على فهم أكثر لاستراتيجيات العمل في المؤسسات ووضع الخطط ومواجهة التهديدات وتعريف التحديات التي تواجهها أي مؤسسة وهما كتابيين مفيدين لأي شخص يحاول أن يطور نفسه ويكتسب معلومات في مجال أمن المعلومات.

أساسيات امن المعلومات والحاسوب

الكتاب من تأليف خضر مصباح إسماعيل الطيطي تتعرف من خلاله على المفاهيم والمبادئ الأساسية لأمن المعلومات والحاسوب من أنظمة التشفير وجدر نارية وغيرها من الأنظمة التي تساعد على حماية المعلومات من الاختراق والقرصنة وتتعرف بلغة سهلة على أهم المصطلحات الأمنية بالإضافة إلى مفاهيم الشبكات والبروتوكولات.

أمن تقنية المعلومات – نـصـائـح مـن خـبـراء

يحمل هذا الكتاب الذي قام بتأليف لورنس أوليفا وترجمة محمد مراياتي سلسلة من اللقاءات والمقابلات مع اختصاصيين وممارسين في حقل المعلومات ووجهات نظرهم حول نجاح وفضل حماية المعلومات في المنظمات بالإضافة إلى العديد من النصائح المهمة والمفيدة إلى أي شخص مهتم في هذا المجال.

الشيفرة

من أروع الأمور هو أن تتعلم عن عالم أمن المعلومات والتشفير عن طريق التسلية من خلال الروايات والألعاب التعليمية ومقاطع الفيديو، هنا لدينا رواية من تأليف ستيفن ليفي وترجمة عبد الإله الملاح تتحدث عن موضوع السرية في عصر المعلومات حيث يشرح لنا كيف أن أهم شيء في الإنترنت هو حرية الوصول إلى المعلومات لكن بالمقابل انتهت السرية ليدخل لنا أبطال هذه الرواية ويحاولوا أن يدافعوا عن خصوصياتهم من الحكومة والمتطفلين. ويعرفنا من خلال القصة على تاريخ التشفير والمراحل التي مر بيها حتى وصلنا إليه على هذا الشكل.

أمن المعلومات

من إصدارات المجلة العربية وهو من تأليف إيريك ليوبولد سيرج لوست سلط الضوء هذا الكتاب على الأنظمة التي تعالج المعلومة ومبادئ تشغيل الحواسب والشبكات كما يعرفنا على مخاطر استخدام الحاسوب وبرامج التشفير وجدران النار بالإضافة إلى معلومات عن أنظمة الحماية ويعطينا سياسة أمنية للمعلومات.

مدخل في أمنية البيانات والمعلومات

الكتاب من تأليف ويليام ستولنج وترجمة فهد آل قاسم وهو مدخل مهم في تشفير البيانات نتعرف من خلاله على التقنيات القديمة للتشفير والتشفير القياسي للبيانات والتشفير المتماثل ونظرية الأعداد وخوارزميات الهاش والكثير أيضاً من المواضيع الأساسية في عالم التشفير.

قاموس مفردات أمن المعلومات

ننهي قائمة الكتب العربية والمترجمة بالعربية بقاموس المفردات الذي قام بوضعه كل من سراج الدين أحمد امبابي خالد بن سليمان الغثبر وهو من إصدار مركز التميز لأمن المعلومات، وهذا القاموس يحتوي على أغلب مصطلحات أمن المعلومات وشرحها.

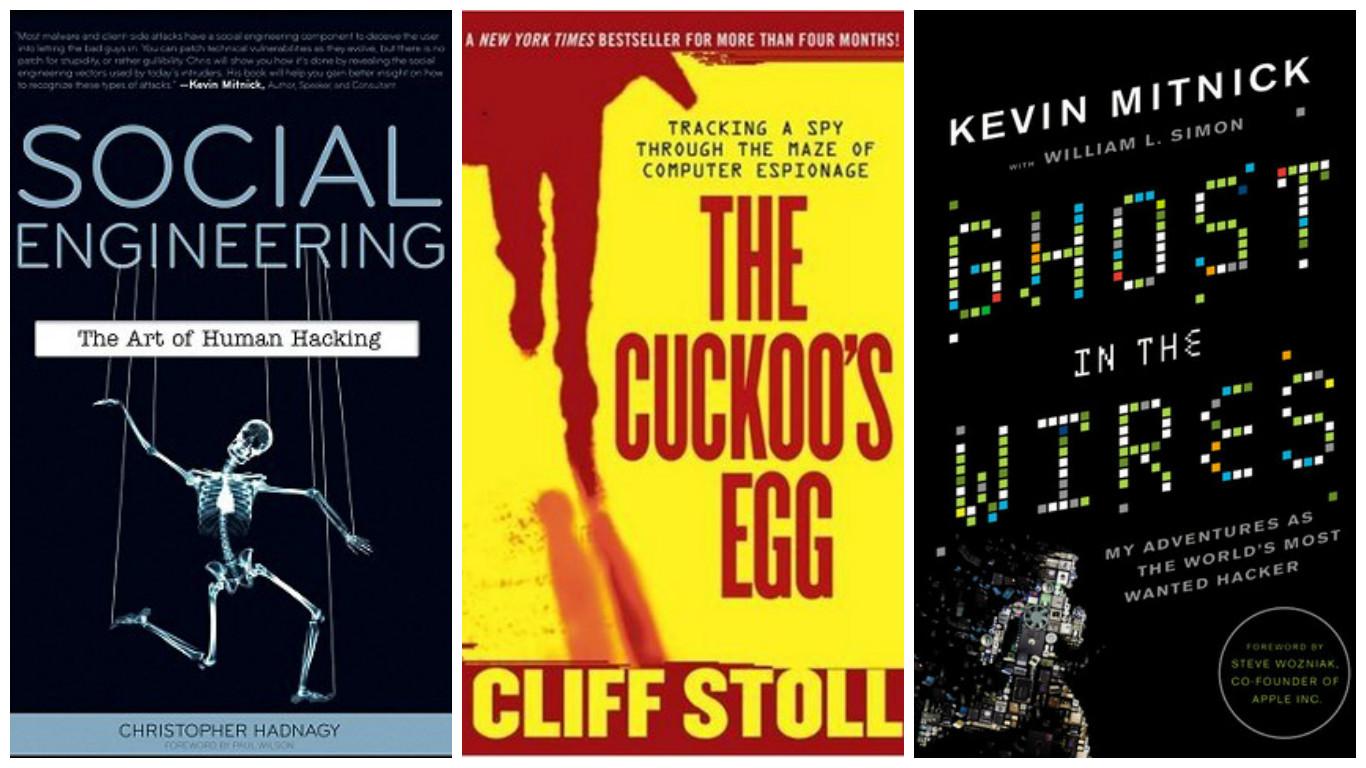

كتب باللغة الإنكليزية

The Code Book: The Science of Secrecy from Ancient Egypt to Quantum Cryptography

هذا الكتاب يتتبع بدقة تاريخ التشفير ويوضح كيف كان للترميز السري أثر بالغ على الجوانب السياسية والاجتماعية. الكتاب يحدثنا عن مؤامرة الملكة ماري لقتل اليزابيث وكيف استخدم الترميز السري لكي تخفي نيتها في القتل. ويوجد داخل الكتاب بعض الحالات من الحرب العالمية الثانية، ويضيف لنا أخيراً كيف استخدمت الفيزياء الحديثة التشفير لتشفير مفاهيم الفيزياء الكوانتية.

Ghost in the Wires: My Adventures as the World’s Most Wanted Hacker

كتب هذا الكتاب واحد من أشهر الهاكر المطلوبين في العالم كيفين ميتنيك. هذا الكتاب ليس بالضبط من الكتب التعليمية في أمن شبكة الكمبيوتر لكنه يوفر نظرة ثاقبة على عالم القرصنة ويمكن الاستفادة منه في فهم كيفية الوقاية من طرق عمل القراصنة وأساليبهم.

Rtfm: Red Team Field Manual

كتب هذا الكتاب من قبل مختصين يملكون خبرة في صيانة وتأمين شبكة المعلومات هذا الكتاب يعتبر دليل مرجعي جيد لأي شخص مهتم بأمن المعلومات لما يحمله من رموز جاهزة ومعلومات مفيدة جداً.

Social Engineering: The Art of Human Hacking

هذا الكتاب بمثابة دليل لا يقدر بثمن لكل مهتم في فهم العوامل الهندسة الاجتماعية في القرصنة ويتيح هذا الكتاب معرفة مرتجلة حول كيفية اختراق خبراء الهندسة الاجتماعية النظام وكيفية اكتشافهم والتخفيف منهم.

CUCKOO’S EGG

رواية بوليسية تتحدث عن تجسس الحواسيب وكيفية دخول الهاكر والعقل المدبر وتدمير النظام أثناء استرداد المعلومات السرية هذا الكتاب يساعد كثيراً الأشخاص الذين يعملون في أمن المعلومات ويريدون معرفة حول كيفية عمل القراصنة وما هي طرقهم وأساليبهم.

Applied Cryptography: Protocols, Algorithms, and Source Code in C

ننتهي القائمة بكتاب يتناول تاريخ التشفير وتشرح لنا بلغة بسيطة أهمية التشفير. الكتاب مهم جداً لكل الأشخاص المبتدئين والأشخاص الذين وصلوا إلى مرحلة متقدمة من تشفير البيانات. ويحتوي الجزء الأخير من الكتاب على التعليمات البرمجية بلغة C. هذا الكتاب مهم لأي شخص مهتم في مجال أمن المعلومات.

أهم الشهادات في مجال أمن المعلومات

CEH

شهادة الهاكرز الأخلاقي تساعد على معرفة أساليب الهاكرز وأدواتهم المستخدمة.

CISM

شهادة مدير معتمد لأمن المعلومات وهي موجهة لأصحاب الخبرات في أمن المعلومات والذين يقومون بالإدارة والتصميم والأشراف في المؤسسات.

CISSP

شهادة أخصائي في أمن نظم المعلومات المجالات في هذه الشهادة هي:

1- التحكم بالوصول. 2- أمن التطبيقات. 3- استمرارية العمل والتخطيط للاسترجاع بعد الخراب. 4- التشفير. 5- أمن المعلومات وإدارة المخاطر. 6- القوانين والتحقيقات. 7- أمن العمليات. 8- أمن البيئي. 9- أمن التخطيط والتصميم. 10- الاتصالات وأمن الشبكات.

GSEC

وهي شهادة تساعد على فهم أساسيات الأمن.

Security+

تغطي هذه الشهادة المجالات التالية: 1- أمن الشبكات. 2- أمن العمليات والامتثال. 3- الثغرات والتهديدات. 4- أمن التطبيقات والبيانات والأجهزة. 5- التحكم بالدخول وإدارة الشخصيات التشفير.

أحلى ماعندنا ، واصل لعندك! سجل بنشرة أراجيك البريدية

بالنقر على زر “التسجيل”، فإنك توافق شروط الخدمة وسياسية الخصوصية وتلقي رسائل بريدية من أراجيك

عبَّر عن رأيك

إحرص أن يكون تعليقك موضوعيّاً ومفيداً، حافظ على سُمعتكَ الرقميَّةواحترم الكاتب والأعضاء والقُرّاء.

شكرا جزيلا لكم

ولكن المقال ينقصه روابط الكتب كان قد استوفى كل جوانب المقال العلمي اما بدون روابط فهو اشبه بمقال اخباري