ماذا يفعل الهكر؟ تكتيكات وأساليب يستخدمها قراصنة الإنترنت ربما لا تعرفها!

مع تزايد استخدام الإنترنت في جميع مناحي الحياة، يظل هذا الاستخدام يشكل فرصًا ثمينةً لكل من يريد الحصول على البيانات والمعلومات الشخصية، وتهديد سلامتنا على الإنترنت، فالقرصنة بالرغم من الجهود الكبيرة من الشركات والمؤسسات الأمنية لمحاربتها، إلّا أنّها مازالت وستظل الهاجس الأكبر للجميع في عالم الإنترنت.

ونجد أنّ القراصنة أو المخترقين بشكل عام لديهم تكتيكات وأساليب عدة للحصول على البيانات والمعلومات، وبالتالي علينا أن نعرف بعض تقنيات القرصنة التي تستخدم عادةً للحصول على المعلومات الشخصية الخاصة بك بطريقة غير مصرّح بها، وهذا ما سنطالعه في السطور التالية

هجمات الحرمان من الخدمة DoSDDoS

من أشهر وأكثر التكتيكات التي يستغلها القراصنة للاستيلاء على المعلومات والبيانات، وتكون عادةً موجهةً لمواقع معينة أو عدة مواقع بغرض حجب الخدمة عنها وجعلها غير متاحة للمستخدم الزائر، هذا يعني أنّه عندما يحصل “DoS attack” يتم استهلاك “Traffic” للموقع المعني، مما يؤدي الى انقطاع الموقع عن العمل والظهور للزوار العاديين.

وتعتبر مثل هذه الهجمات والأساليب لغة عالمية لعدد من القراصنة يوجهون جهودهم باستخدام عدد هائل من الكمبيوترات المخترقة حول العالم نحو هدف واحد، ومن أشهر الهجمات من هذا النوع ما حصل في العام السابق لموقع Dyn المزودة لنظام أسماء النطاقات مما نجم عنه إصابة نصف الإنترنت بالشلل، وهذه الهجمات تبنتها مجموعة تطلق على نفسها New world hackers مسؤولية الهجوم، وقد كانت نفس الجماعة هي من قامت بالهجوم على موقع BBC الإخباري، وتسبب في إيقاف الموقع لفترة قصيرة.

أسلوب Keylogger

أسلوب وتكتيك شائع للقراصنة في معرفة ما تضغط عليه في لوحة المفاتيح سواءً الكمبيوتر الشخصي أو اللابتوب، وحتى الهاتف الذكي المحمول، وفي الحقيقة تواجده على جهاز المستخدم هو امتداد لسلوكه على الإنترنت، ويعتمد المخترق بصورة أساسية لزرع هذا البرنامج أو الفيروس على سلوك المستخدم من خلال تثبيت برامج مجهولة المصدر، أو استخدام تشغيل وسائط النقل المعروفة بدون مسحها بإحدى برامج المكافحة، أو الضغط على روابط بدون التأكد من عنوانها الحقيقي.

وبمجرد تواجدها في جهاز الضحية تقوم بتسجيل جميع ضربات أصابعنا على لوحة المفاتيح، مما يتيح للقراصنة معرفة جميع كلماتك السرية للحسابات المختلفة وبريدك الإلكتروني، والخطورة في هذا التكتيك هي أنّها لا تقوم بتدمير الأجهزة أو إتلاف الملفات، أو أي شيء من شأنه أن يلفت انتباهك، بل بالعكس تعمل في صمت وهدوء شديدين حتى لا تشعر الضحية بأي شيء غير طبيعي أو مألوف.

كما يبرز أسلوب وضع أداة في وسائل الإدخال مثل: الكيبورد تكون بين وصلة الكمبيورد و CPU مما يُمكّن من تسجيل الحروف التي يتم ضغطها على الكيبورد، وهذا الأسلوب دائمًا ما نجده في مقاهي الإنترنت العامة.

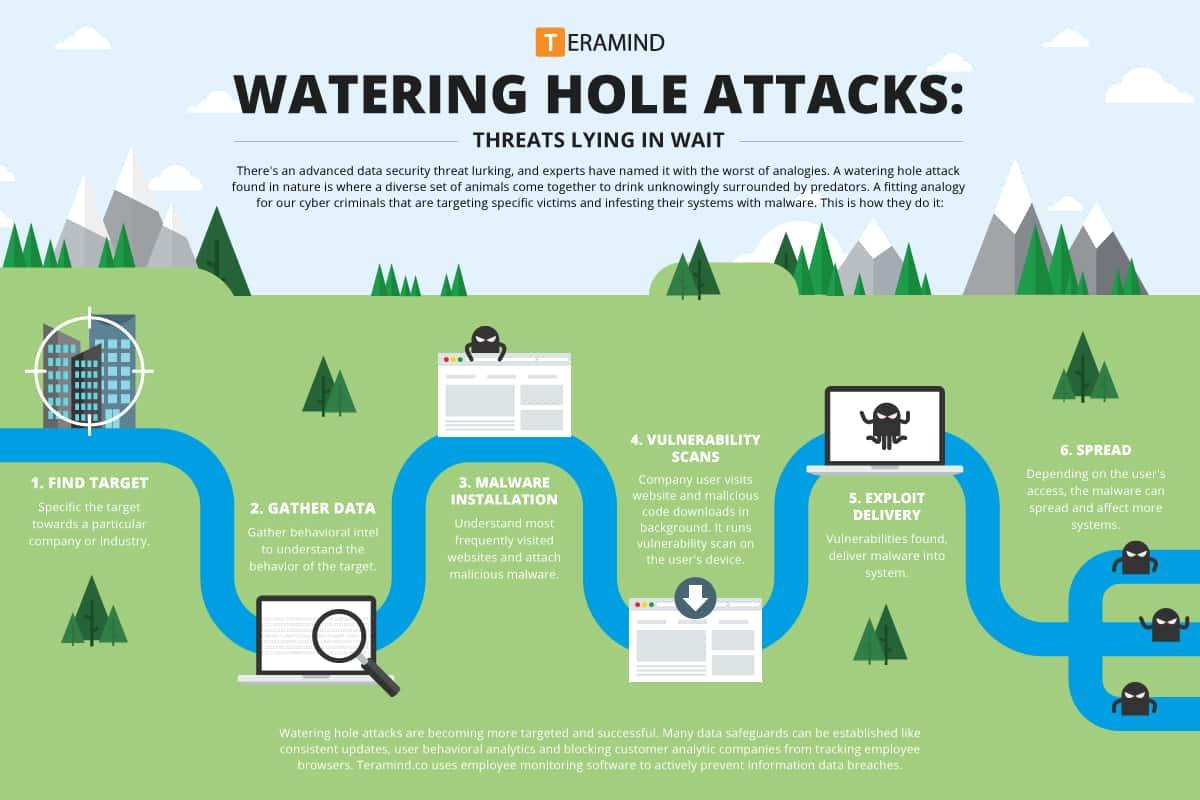

أسلوب Waterhole

هو أسلوب معقد وجديد نوعًا ما، ولكن في حالة نجاحه فإنّه من الممكن أن يسبب أضرارًا بالغة لا يمكن التعافي منها بسرعة، وهو عبارة عن هجوم شائع على أجهزة الكمبيوتر من خلال جمع المعلومات عن الضحية سواءً كان موقع أو فرد أو منظمة أو جهة حكومية بشكل مستهدف، ومن ثم تلغيم المواقع الأكثر زيارة من خلال حقن الموقع ببرمجية جافا سكريبت أو HTML، وهي تقوم بتحويل الزائر إلى موقع خبيث تم إعداده سابقًا، بعد ذلك يقوم المهاجم بتثبيت البرامج الضارة على جهاز الضحية (حصان طروادة، تورجان، … إلخ)، والتي من خلالها يتمكن المهاجم من السيطرة والتحكم في النظام بشكل كامل، وعادةً فإنّ اكتشاف هذا النوع من الأساليب صعب جدًا، ويأتي في مراحل متأخرة.

تكتيك التنصت أو الهجمات السلبية Passive Attacks

على عكس الهجمات الأخرى التي تنشط في الطبيعة، وذلك باستخدام هجوم من شأنه أن يؤثر على المستخدم وسرقة بياناته، يراقب القراصنة في هذا الأسلوب أنظمة الكمبيوتر والشبكات للحصول على المعلومات السرية.

الدافع وراء التنصت ليس إلحاق الضرر بالنظام أو الموقع، ولكن للحصول على بعض المعلومات الحساسة لجهة ما أو معرفة معلومة معينة، يمكن لهذه الأنواع من الاختراقات استهداف البريد الإلكتروني، وخدمات المراسلة الفورية، والمكالمات الهاتفية، وتصفح الإنترنت، وأساليب الاتصال الأخرى، والذين يستخدمون مثل هذا التكتيك غالبًا ما تكون الجهات الحكومية التي تتنصت على معارضيها، أو القراصنة المدفوعين بتوجه معين سواءً سياسي، أو اقتصادي، أو أخلاقي لتحقيق هدف ما لجهة ما.

تكتيك الفيروسات، أحصنة طروادة، الديدان … إلخ

الفيروسات Viruses أو أحصنة طروادة Trojans أو الديدان Worms … إلخ هي أساليب مشهورة للقراصنة والمخترقين للحصول على المعلومات، وهي عبارة عن برمجيات خبيثة يتم تثبيتها على جهاز الضحية بإحدى الأساليب الشائعة، والتي من خلالها يتم إرسال البيانات والمعلومات من جهاز الضحية إلى جهاز المخترق.

كما يمكن من خلال هذه الأساليب تشفير ملفاتك، أو عرض إعلانات احتيالية، أو تحويل حركة المرور من موقعك أو نشرها على جميع أجهزة الكمبيوتر المتصلة بشبكتك.

أسلوب سرقة ملفات تعريف الارتباط

ملفات تعريف الارتباط الخاصة بالمتصفح تحافظ على بياناتنا الشخصية مثل: سجل التصفح، واسم المستخدم، وكلمات المرور لمواقع مختلفة نزورها باستمرار، يمكن للقراصنة الوصول لهذه الملفات في سجل التصفح الخاص بك، والتحكم بها وتغيير قيمها لتخدم غرضًا معين.

وهنالك أسلوب آخر يتبعه القراصنة مع ملفات الارتباط، وهي المعروفة بجلسة الاختراق SideJacking، حيث يبقى هذا الأسلوب الضحية في الخط مع المهاجم على نفس الموقع، فلا يتم فصل اتصال الضحية عن الموقع، وبعد أن يقوم المستخدم بتسجيل الدخول يتشارك كلًا من المهاجم والمستخدم في الوصول إلى الموقع دون أن يعلم المستخدم بوجود شخص آخر على نفس الحساب، بمجرد الحصول على الجلسة الخاصة بالمستخدم يمكن للمهاجم الولوج للموقع مستعملًا جلسة الضحية، و فعل ما يحلو له دون حاجة لكلمة مرور أو اسم مستخدم.

تكتيك الطعم والتبديل Bait and switch

يمكن اعتبار هذا التكتيك أحد أساليب الغش التجاري، ولكن القراصنة اتخذوها أسلوبًا لسرقة البيانات، ويتمثل في شراء المخترق مساحات إعلانية على عدة مواقع أو موقع ما، وفي وقت لاحق، عندما ينقر المستخدم على الإعلان يتم توجيهه إلى صفحة مصابة ببرامج ضارة.

وبهذه الطريقة، يحصل المخترق على فرصة ثمينة لتثبيت البرامج الضارة في أجهزة الضحية، وتكمن خطورتها في أنّ الإعلانات وروابط التحميل المعروضة التي تستخدم هذا الأسلوب دائمًا ما تكون جاذبةً وملفتةً للنظر بشكل كثير، وبالتالي عدد الذين ينقرون على هذا الإعلان سيكون كبيرًا بمرور الوقت حتى يتم التبليغ عنه، أو حذفه بعد انتهاء الغرض منه.

أسلوب التصيد Phishing

من أقدم التكتيكات والأساليب التي مازال المخترقون وقراصنة الإنترنت يلجأون إليها، بالرغم من المقالات والدراسات والكتب التي تتحدث عن هذه التقنية، إلّا أنّها ما زالت صامدةً و مستمرةً في كونها من أنجح الأساليب، وأكثرها كفاءةً في سرقة البيانات والمعلومات.

والحل يكون دائمًا، هو عدم الضغط على الروابط العشوائية سواءً في مواقع وتطبيقات وسائل التواصل الاجتماعي، أو رسائل البريد الإلكتروني، وتحديث مضاد الفيروسات، ونظم التشغيل بشكل دوري ومنتظم، وتثبيت الإضافات الأمنية في المتصفحات المختلفة لدرء الكارثة قبل وقوعها.

تكتيك إنشاء نقاط الاتصال الوهمي

من أسهل الأساليب والتكتيكات، يمكن للقراصنة استخدام البرمجيات والتطبيقات المنتشرة لإنشاء نقطة وصول لاسلكية مزيفة، بمجرد الحصول على اتصال شبكي وهمي، يمكن للقراصنة الوصول إلى البيانات الخاصة بك.

إنّها واحدةٌ من أسهل الأساليب، فيمكن إنشاء شبكة وهمية وتسميتها باسم مغري مثل: “Free Wifi”، وانتظارك بفارغ الصبر للدخول عليه، ويبدأ في سرقة بياناتك ومعلوماتك بكل سهولة. الحل الأمثل هو تشفير الاتصالات باستخدام برامج VPN الموثوقة …

عبَّر عن رأيك

إحرص أن يكون تعليقك موضوعيّاً ومفيداً، حافظ على سُمعتكَ الرقميَّةواحترم الكاتب والأعضاء والقُرّاء.

موقع عربي ناشئ مختص بأفضل 10 من كل شيئ تفضل وطالع كل ماهو مفيد وممتع

https://tooopteen10.blogspot.com

عزيز الكاتب هذه طرق قديمة

LEAP26

LEAP26 ASUS

ASUS RØDE

RØDE REDMAGIC

REDMAGIC TV

TV Partner With Us

Partner With Us