تأمين جهاز الآيفون من الهاكرز والسرقة

في الآونة الأخيرة تعرضت أجهزة الآيفون لمحاولاتٍ كبيرةٍ من الاختراق والتجسس، وبوجود هذه الثغرات الأمنية وعمليات القرصنة أصبح جل اهتمامنا هو تأمين جهاز الآيفون من هذه الاختراقات، ولاسيما أن حياة كل شخص فينا أصبحت محفوظة على هاتفه من خلال تبادله الرسائل أو التقاطه الصور التذكارية.

تأمين جهاز الآيفون وإبقائه بعيدًا عن التجسس والاختراق

يمكن تامين جهاز الآيفون باتباع مجموعة من الخطوات المتكاملة مع بعضها البعض والتي سنأتي على ذكرها بالتفصيل. ويمكن إجمالها بما يلي:

- وضع كلمة مرور

- تفعيل خاصية التعقب FIND MY iPHONE

- عدم تحميل ملفات خارجية غير موثوقة

- عدم تفعيل الجيلبريك

- استخدام برامج وتطبيقات الحماية من الفيروسات

وضع كلمة مرور

من أكبر الأخطاء التي تؤدي لاختراق جهازك عدم وضعك كلمة مرور وخصوصًا عند الاستخدام الكبير للانترنت، ولذلك يجب تأمين جهاز الآيفون إما بكلمة مرور أو البصمة، ويفضل أن تكون كلمة المرور معقدة وتحتوي على مزيجٍ من الحروف الكبيرة والصغيرة والرموز والأرقام. ولمزيد من الأمان والحماية اقفل تطبيقات هاتفك بكلمة المرور أو البصمة.

ويتم تأمين جهاز الآيفون بوضع رمز مرور باتباع الخطوات التالية:

- الدخول إلى إعدادات الهاتف settings.

- الضغط على passcode ثم تفعيله بـ turn on passcode

- وضع وتحديد رمز القفل وتأكيده مرة ثانية.

- الضغط على زر done لحفظ الرمز.

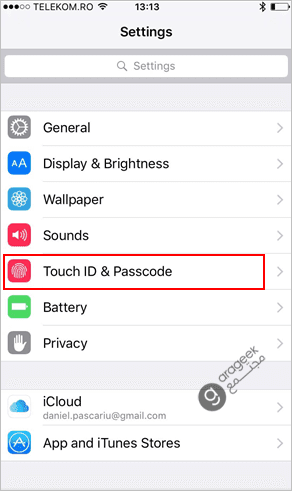

ولوضع البصمة Touch ID وهي سهلة الاستخدام:

- الدخول إلى إعدادت الهاتف بالشاشة الرئيسية settings.

- الضغط على خيار touch ID & passcode.

- كتابة رمز المرور إن كنت تستخدم رمزًا.

- الضغط على add a fingerprint حيث يقوم الهاتف بتأكيد بصمة الإصبع الخاصة بك.

- وبعد القيام بهذه الخطوة سيتم فتح الهاتف بلمس زر home ليتم مسح بصمتك والتعرف عليه وفتح هاتفك.

تفعيل خاصية التعقب FIND MY IPHONE

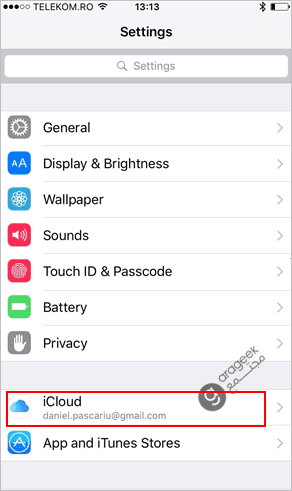

يتم تأمين الآيفون بهذه الخاصية لإيجاد جهازك عند سرقته أو ضياعه منك ومن خلالها يتم تعقب جهازك عن طريق خدمة GPS، بحيث يظهر الآيفون على الخريطة عند الدخول على iCloud في جهاز الكمبيوتر ولتفعيلها إليك الخطوات التالية:

- الدخول إلى الإعدادات settings.

- الضغط على iCloud.

- إدخال كلمة السر الخاصة بك.

- الضغط على find my iPhone ثم تفعيله.

- اضغط على الدائرة حتى تصبح خضراء.

- ولإرسال آخر مكان تواجد به هاتفك اضغط على send last location.

عدم تحميل ملفات خارجية غير موثوقة

فهذه الملفات تحتوي على نسبة كبيرة من الفيروسات وعند تنزيل برنامج فيه فيروسات يستطيع صاحب البرنامج التجسس على حسابك ورؤية صورك أو أي شيء على جهازك عندما تعطيه الصلاحيات، وبالتالي لاتحمّل إلا من متاجر موثوقة.

لا تفعل الجيلبريك

احذر من فك نظام جهازك لأنه سيرفع نسبة الاختراق بنسبة كبيرة لإمكانية أي شخص إرسال روابط ملفات تقوم بتنزيلها لعدم وجود أي مانع للتنزيل، وبالتالي لا تقم بتفعيل الجيلبريك إلا عندما تكون لديك معلومات كبيرة بهذا الموضوع.

استخدام برامج وتطبيقات الحماية من الفيروسات

بالرغم من تأمين جهاز الآيفون عبر أمان نظام الآيفون، إلا أنه يجب عليك القيام بأخذ احتياطاتك عن طريق استخدام برامج حماية جهازك من الفيروسات.

تشفير المزامنة والنسخ الاحتياطي للآيفون

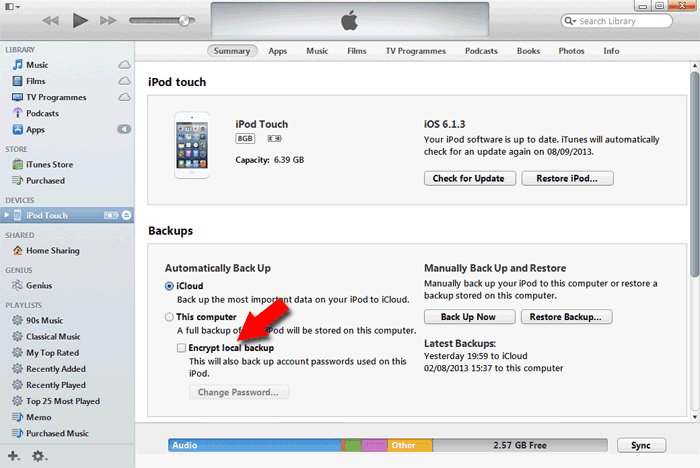

وهي من أهم خطوات تأمين جهاز الآيفون؛ فعند توصيل جهازك بجهاز الكمبيوتر عن طريق الايتونز، يتم حفظ نسخة من جميع الملفات الموجودة بالهاتف على الكمبيوتر بسبب المزامنة التلقائية، ولذلك يجب تشفير هذه الملفات لتأمينها ومنع الاطلاع عليها من قبل أي مستخدم آخر

الوقت اللازم: دقيقة واحدة (10).

تشفير المزامنة والنسخ الاحتياطي للآيفون

- تشفير النسخ الاحتياطي للآيفون

بعد بتوصيل الآيفون بالكمبيوتر. وتشغيل برنامج الآيتونز.

قم بتحديد خيار Encrypt iPhone backup أو Encrypt local backup من خلال الصفحة الرئيسية في مستطيل Backups بوضع علامة صح.

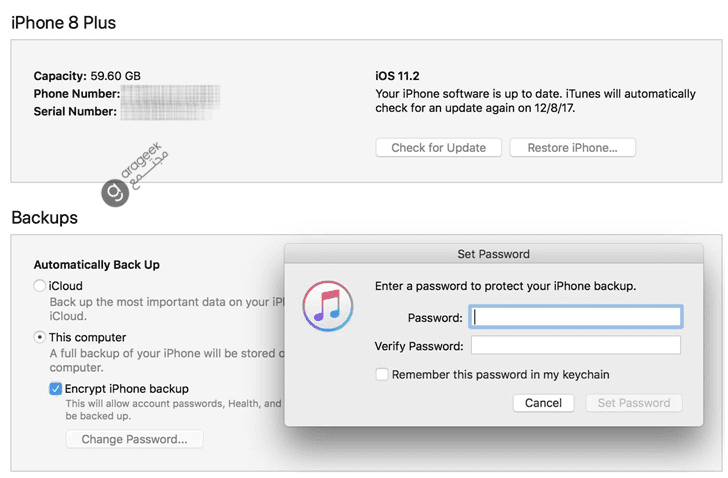

- إدخال كلمة المرور

اكتب كلمة المرور الخاصة بالتشفير ثم اضغط على زر Set Password.

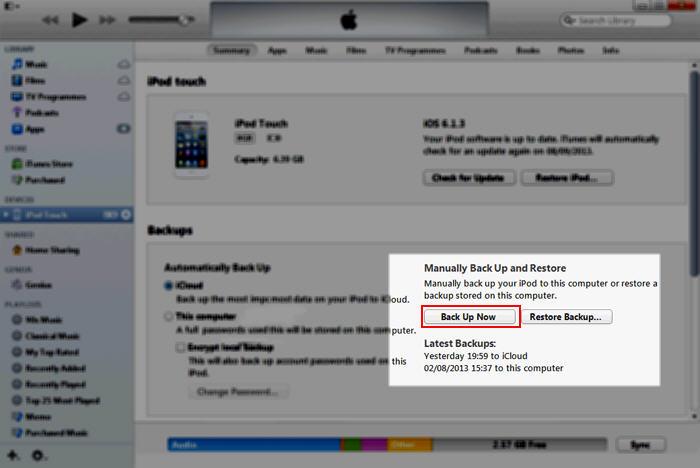

- النسخ الاحتياطي (اختياري)

الآن اضغط Backup Now في حال رغبت في إجراء نسخ احتياطي جديد.

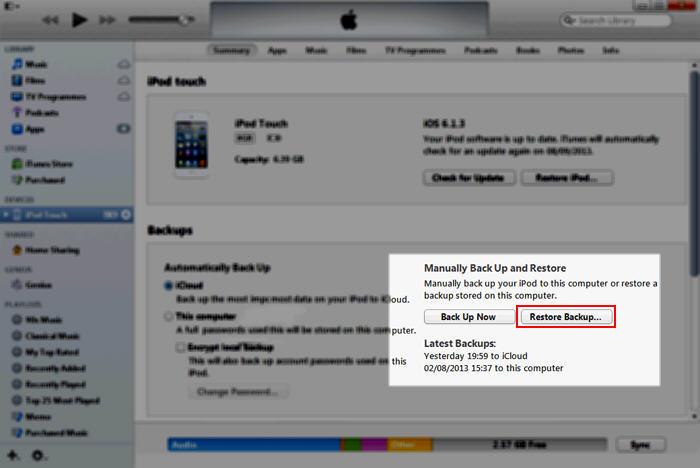

إذا كنت تريد استعادة النسخة الاحتياطية اضغط على Restore Backup ثم اكتب كلمة سر التشفير لإتمام العملية.

أشهر تطبيقات الحماية من الفيروسات

- avira: واحد من أفضل محركات مكافحة الفيروسات على سطح المكتب، تحمي بياناتك الشخصية وملفات الوسائط ورسائل البريد الالكتروني وأرقام بطاقات الائتمان.

- norton: قادر على حماية جهازك من عمليات القرصنة ويستخدم بشكل واسع، بالإضافة لإمكانية تحديد موقع هاتفك وقفله لحمايته من المتطفلين ويعمل على كشف الفيروسات وإزالتها.

- look out: يمكنك من الاحتفاظ بنسخة احتياطية لجميع بياناتك الشخصية وتنبيهك من الشبكات غير الآمنة.

- avast: يمكنك من البحث عن الشبكات المتوافرة ومعرفة إذا كانت آمنة، ويقوم بحماية رسائل بريدك الإلكتروني وبياناتك الشخصية.

- trend micro: وله كثير من الميزات في ios؛ فهو يقوم بحظر الرسائل الإعلانية المزعجة والمكالمات والرسائل غير المرغوب بها.

- log dog: يحصل هاتفك على حماية كاملة عند استخدام هذا التطبيق ضد الاحتيال عبر الانترنت، فهو يراقب نشاط المستخدمين بشكل مستمر وعند وجود فيروس يقوم التطبيق بإزالته تلقائيًا.

- F-secure safe: يوفر التصفح الآمن للانترنت ويحتوي على ميزة مكافحة السرقة.

- mcafee: وهو برنامج مشهور يقوم بحماية هاتفك بشكلٍ جيدٍ، ويقوم بالنسخ الاحتياطي للملفات والبيانات الهامة لديك.

- ما هي ثورة الزنج

- ما هي الكابلات البحرية للانترنت وكيفية وصول الانترنت عبرها

- ما هي أقصى مدة تسجيل كاميرات المراقبة؟

- طريقة إعادة ضبط المصنع هواوي

- كيفية عمل كتالوج PDF

- بماذا تقاس سرعة الحاسوب؟

- أفضل راوتر بدعم شريحة SIM

- آلية عمل التلفزيون

- ما هي سلبيات التكنولوجيا ومضارها على حياة البشر

- ما هي فوبيا الدم (هيموفوبيا)