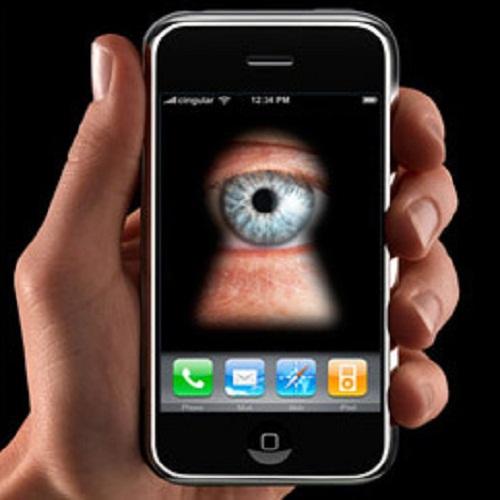

مراقبة الحكومات لوسائل الاتصال

اليوم، أصبحت مراقبة الهواتف المحمولة أسهل من أي وقتٍ سابقٍ بسبب كثرة البيانات والمعلومات التي نقوم بتجميعها وتخزينها على أجهزتنا، لكن في بعض الأوقات يكون من الضروري ذلك؛ ذلك أنّ مراقبة الحكومات لوسائل الاتصال قد يكون واجبًا من أجل المصلحة العامة والأمن الوطني، كون العالم أصبح أكثر عرضةً لانتشار الإرهاب من أي وقتٍ، فكيف يمكنها ذلك؟ وما هو الهدف من ذلك؟ وكيف يمكن للناس تجنب المراقبة؟

الهدف من مراقبة الحكومات لوسائل الاتصال

يعتقد معظم الناس أن المراقبة التي تقوم بها الحكومات للمواطنين هي فقط لمنع الهجمات الإرهابية، لكن هذا الأمر خاطئ؛ حيث أن الدول تسعى بشكلٍ دائمٍ لتحسين اقتصادها الوطني، الأمر الذي يبدأ من مواطنيها، هذا هو السبب الرئيسي الذي يجعل العديد من الحكومات مثل حكومات الولايات المتحدة الأمريكية، والمملكة المتحدة، وأستراليا ونيوزيلندا وكندا تقوم بإقامة شركاتٍ خاصةٍ مهمتها تبادل المعلومات الاستخبارية عن مواطنيها فيما بينها.

مراقبة الحكومات لوسائل الاتصال لدى المواطنين

يمكن للحكومات مراقبة وسائل اتصال مواطنيها عن طريق العديد من الطرق منها:

- عن طريق مزود خدمة الإنترنت:

يقوم مزود خدمة الإنترنت بتعقب عناوين IP التي يتم الوصول إليها، أي أنه يمكنه معرفة مواقع الويب والصفحات التي يزورها الناس كما يمكنهم الاطلاع على أي شيءٍ يتم إرساله عبر الإنترنت غير المشفر. - عن طريق البريد الإلكتروني:

يمكن للحكومات مراقبة رسائل البريد الإلكتروني للمواطنين للعثور على أي إشاراتٍ أو كلماتٍ مشبوهةٍ تخص أمن وسلامة البلاد.

على سبيل المثال، قام مكتب التحقيقات الفيدرالي (FBI) بتطبيق نظام في أواخر التسعينات يعرف باسم Carnivore؛ والذي يقوم بإجراء مسحٍ لرسائل البريد الإلكتروني لجميع المواطنين باحثًا عن مجموعةٍ من الكلمات الرئيسية التي تم تزويده بها لتعقب الإرهابيين ومهربي المخدرات وما إلى ذلك، وتم استبداله ببرامج أكثر تطورًا فيما بعد. - عن طريق الموقع الجغرافي:

يعد نظام GPS الموجود في جميع الهواتف الذكية في يومنا هذا أحد أعظم الاختراعات في الحياة، كونه يمكن المستخدمين من معرفة وجهتهم إلى أي منطقةٍ يريدونها، كما يسمح لهم بمشاركة موقعهم الحالي مع أصدقائهم، لكنه من الناحية الأخرى يعد أحد وسائل مراقبة الحكومات لوسائل الاتصال التي يستخدمها مواطنوها.

تجنّب مراقبة وسائل الاتصال

- استخدام كلمات مرور آمنة: لا يأخذ الكثير من المستخدمين كلمات المرور على محمل الجد، الأمر الذي يودي بهم إلى اختراق أجهزتهم. لذا عند إنشاء أي كلمة مرورٍ لأي موقعٍ أو حسابٍ يجب استخدام كلمات مرور قوية ومعقدة، كلمة المرور الجيدة غير قادرةٍ على حماية الهاتف فحسب بل قادرة أيضًا على حمايته من تثبيت أدوات التجسس والمراقبة.

- استخدم برامج مكافحة البرامج الضارة: من الصعب جدًا اكتشاف البرامج الضارة مثل برامج التجسس لإزالتها، لذلك يفضل استخدام برامج مكافحة البرامج الضارة التي تعمل على تأمين الهاتف من أي تطبيقاتٍ ضارةٍ، كما تقوم بتحديث قاعدة البيانات الخاصة بها بشكلٍ روتينيٍّ لضمان الحماية الدائمة للجهاز.

- استخدام أدوات التشفير: يوصى باستخدام مشفر لوحدة تخزين الهاتف في حال ضياع الهاتف أو سرقته، من أجل سد جميع الطرق امام المتسللين الراغبين في خرق الخصوصية.

إزالة برامج المراقبة من الجهاز

- الإزالة عن أجهزة Android:

يمكن التحقق من وجود أي تطبيق مراقبة على أجهزة Android بالانتقال إلى مدير التطبيقات الموجود في الإعدادات، ثم التحقق من وجود أي برنامج غير معروفٍ وإلغاء تثبيته بعد مسح ذاكرة التخزين المؤقتة له.

كما يجب التحقق من تشغيل أي خدمةٍ غير معروفةٍ على الجهاز من خلال الذهاب إلى خدمات التشغيل الموجودة في الإعدادات، والتأكد من أن جميع الخدمات التي تعمل على الجهاز معروفةٌ بالنسبة للمستخدم، وإلا يجب إزالتها بنفس الطريقة التي تتم فيها إزالة البرامج غير المعروفة.

- الإزالة عن أجهزة iOS:

لا يعد تنصيب برامج المراقبة على أجهزة iOS بنفس السهولة التي يتم بها على أجهزة Android؛ إذ يجب كسر حماية الجهاز أولًا ليتم ذلك، يمكن اكتشاف ذلك من خلال التحقق من عدم وجود أي تطبيقٍ غير معروفٍ على الجهاز.

- ما هو تعريف الابتكار

- الحيوانات الاليفة .. أنواعها وفوائد اقتنائها ومخاطر تربيتها

- ما معنى اسم سالي باللغة العربية والاسلام وصفاتها الشخصية

- كل شيء عن السموم

- كيفية تغيير اسم قناة يوتيوب

- من أين يستخرج ملح الليمون وما هي استخداماته؟

- لماذا تعد قارة أوروبا من القارات المتقدمة اقتصاديا في العالم؟

- ما معنى هيه في اللهجة الإماراتية؟

- ما هو سكر الشعير (المالتوز)؟

- ما معنى كشرد في اللهجة الجزائرية؟